- Authors

- Name

- 오늘의 바이브

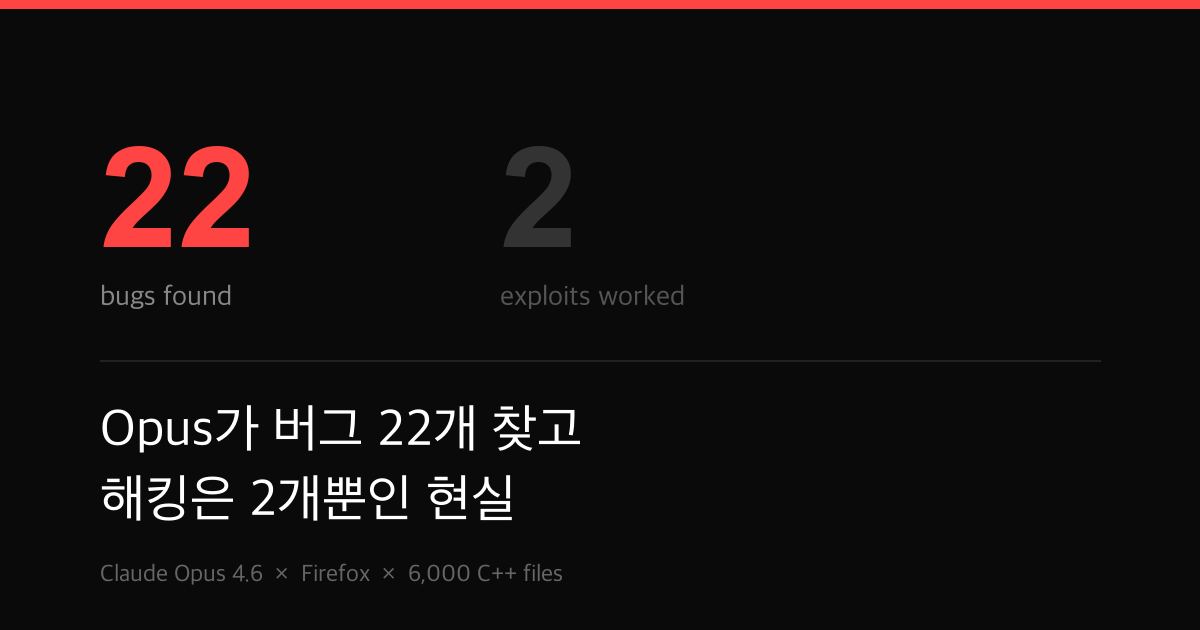

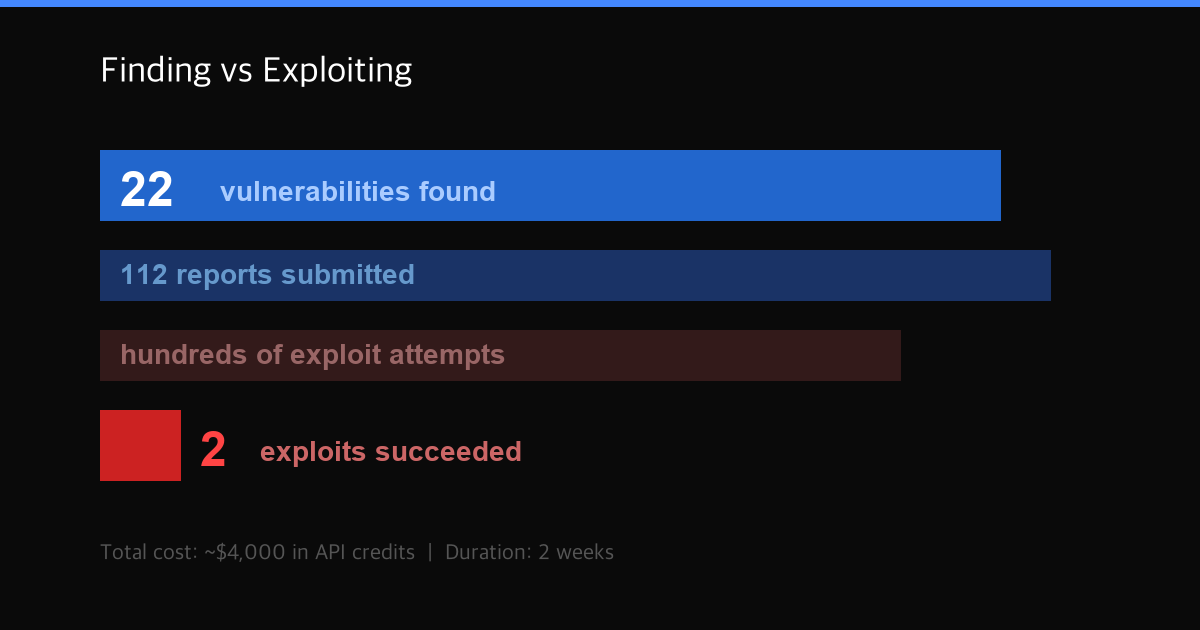

6,000개 파일, 112개 리포트, 2주

2026년 1월, Anthropic은 자사의 최신 모델 Claude Opus 4.6을 Firefox 소스코드에 풀어놓았다. C++ 파일 약 6,000개를 스캔했고, 2주 동안 112개의 고유 리포트를 제출했다. 그중 Mozilla가 새로운 보안 취약점으로 확인한 건 22개다.

여기서 끝이 아니다. Mozilla는 이 AI 기반 분석을 통해 보안 취약점 외에도 90개의 추가 버그를 발견했다고 확인했다. 전통적인 퍼징(fuzzing)이 놓친 assertion failure와 로직 에러 클래스들이었다. AI가 코드를 읽는 방식이 기존 자동화 도구와 근본적으로 다르다는 증거다.

14개가 고위험이라는 숫자의 무게

22개 취약점의 심각도 분포는 이렇다.

| 심각도 | 건수 |

|---|---|

| 고위험(High) | 14 |

| 중간(Moderate) | 7 |

| 낮음(Low) | 1 |

Anthropic에 따르면 이 14개의 고위험 버그는 Firefox가 **2025년 한 해 동안 패치한 전체 고위험 취약점의 "거의 5분의 1"**에 해당한다. 하나의 AI 모델이 2주 만에 1년치 고위험 패치의 20%를 찾아낸 셈이다. 보안 팀 수십 명이 1년간 발견한 것의 5분의 1을, 모델 하나가 14일 만에 해냈다.

대부분의 취약점은 Firefox 148 버전에서 수정됐다. 2026년 2월 말 릴리스된 이 버전의 보안 권고문 번호는 MFSA2026-13이다. 나머지는 이후 릴리스에서 순차 수정될 예정이다.

CVE-2026-2796: CVSS 9.8짜리 괴물

22개 중 가장 심각한 건 CVE-2026-2796이다. JavaScript WebAssembly 컴포넌트의 JIT(Just-In-Time) 미스컴파일 버그로, CVSS 점수 9.8을 받았다. 10점 만점에 9.8이면 사실상 최고 위험 등급이다.

JIT 컴파일러 버그가 위험한 이유가 있다. JIT은 JavaScript 코드를 실시간으로 기계어로 변환하는데, 이 과정에서 컴파일 오류가 나면 공격자가 메모리를 직접 조작할 수 있는 길이 열린다. 브라우저에서 임의 코드를 실행할 수 있다는 뜻이다.

또 다른 주목할 만한 발견은 use-after-free 버그다. 브라우저의 JavaScript 엔진에서 발견됐는데, Claude가 탐색을 시작한 지 불과 20분 만에 찾아냈다. use-after-free는 이미 해제된 메모리를 다시 참조하는 버그로, 브라우저 해킹의 고전적인 진입점이다. 인간 보안 연구자가 몇 시간에서 며칠씩 코드를 뒤져야 찾는 종류의 버그를 AI가 20분 만에 잡아낸 것이다.

찾는 건 잘하는데 뚫는 건 못한다

여기서 이 연구의 핵심이 나온다. Anthropic은 Claude에게 취약점을 찾는 것뿐 아니라 실제 익스플로잇(exploit)을 개발하라는 과제도 줬다. 수백 번의 테스트를 진행했고, API 크레딧으로 약 **4,000달러(약 560만 원)**를 썼다.

결과는 처참했다. 수백 번 시도 중 기능적인 익스플로잇을 만들어낸 건 딱 2건이다. 그마저도 샌드박싱 같은 보안 기능을 의도적으로 제거한 테스트 환경에서만 작동했다. 실제 프로덕션 브라우저에서는 하나도 통하지 않았다.

| 항목 | 수치 |

|---|---|

| 스캔한 C++ 파일 | ~6,000개 |

| 제출한 리포트 | 112개 |

| 확인된 취약점 | 22개 |

| 추가 발견 버그 | 90개 |

| 익스플로잇 시도 | 수백 건 |

| 성공한 익스플로잇 | 2건 |

| 소요 비용 | ~$4,000 |

Anthropic 스스로도 이 비대칭을 인정했다. "Claude가 몇 건이라도 자동으로 조잡한 브라우저 익스플로잇을 개발할 수 있었다는 사실 자체가 우려스럽다(concerning)." 동시에 취약점을 찾는 것이 익스플로잇을 만드는 것보다 훨씬 저렴하다는 점도 강조했다.

방어자의 이점이라는 희망

이 결과가 보안 업계에 던지는 메시지는 명확하다. AI는 버그를 찾는 데는 놀라울 정도로 효율적이지만, 그걸 무기화하는 데는 아직 서투르다. 이걸 보안 용어로 **"방어자의 이점(defender's advantage)"**이라 부를 수 있다.

취약점 하나를 찾는 비용과 그걸 실제로 악용 가능한 익스플로잇으로 만드는 비용 사이에 큰 격차가 존재한다. AI가 이 격차를 방어 쪽으로 더 넓히고 있는 셈이다. 찾는 속도는 빨라지는데, 뚫는 속도는 그만큼 빨라지지 않는다.

물론 "아직"이라는 단서가 붙는다. 2건이라도 성공했다는 건, 모델이 더 발전하면 성공률이 올라갈 수 있다는 뜻이기도 하다. Anthropic이 이 결과를 "우려스럽다"고 표현한 이유가 여기에 있다.

4,000달러로 1년치 20%를 해결했다

비용 대비 효과를 따져보자. API 크레딧 약 4,000달러를 썼다. 이 비용으로 Firefox의 연간 고위험 취약점 패치 건수 중 약 20%에 해당하는 버그를 2주 만에 찾아냈다.

전문 보안 연구자 한 명의 연봉이 미국 기준으로 15만~25만 달러 수준이다. 버그 바운티 프로그램에서 고위험 취약점 하나당 지급되는 보상금은 수천에서 수만 달러다. 4,000달러로 고위험 버그 14개를 찾았다면, 건당 약 286달러(약 40만 원)꼴이다.

물론 이 계산에는 모델 개발 비용, Anthropic 엔지니어들의 인건비, 인프라 비용이 빠져 있다. 하지만 한계 비용(marginal cost) 관점에서 보면, AI 보안 감사가 기존 방식보다 자릿수가 다른 효율을 보여주는 건 부정할 수 없다.

Mozilla도 이 결과에 긍정적이었다. "이번 발견의 규모는 엄격한 엔지니어링과 새로운 분석 도구의 결합이 가진 힘을 보여준다(The scale of findings reflects the power of combining rigorous engineering with new analysis tools)."

퍼징을 넘어선 것과 넘지 못한 것

전통적인 소프트웨어 보안 테스트의 주력 도구는 퍼징이다. 무작위 입력을 프로그램에 쏟아부어 크래시를 유도하는 방식이다. Google의 OSS-Fuzz가 대표적이고, 수년간 수천 개의 버그를 찾아왔다.

Claude가 퍼징과 다른 점은 **코드를 "읽는다"**는 것이다. 6,000개 C++ 파일의 로직을 분석하고, 데이터 흐름을 추적하고, 잠재적 취약점 패턴을 인식한다. 이 접근법 덕분에 퍼징이 놓치는 assertion failure와 로직 에러를 잡아낼 수 있었다.

하지만 AI가 퍼징을 대체하는 건 아니다. 퍼징은 실행 기반이라 실제 런타임 버그를 잡는 데 강하고, AI는 정적 분석에 가까워 코드 구조에서 오는 취약점을 잡는 데 강하다. 둘은 보완 관계다. 이번 결과가 보여주는 건 AI가 기존 도구의 사각지대를 메울 수 있다는 것이지, 기존 도구를 없앨 수 있다는 게 아니다.

22 대 2가 말해주는 것

이 연구의 가장 중요한 숫자는 22도, 14도, 9.8도 아니다. 22 대 2다.

찾는 능력과 뚫는 능력 사이의 격차. AI가 소프트웨어의 약점을 찾아내는 속도는 이미 인간을 추월했을 가능성이 높다. 6,000개 파일을 2주 만에 훑고 고위험 버그 14개를 잡아내는 인간은 존재하지 않는다. 그러나 찾아낸 약점을 실제 공격으로 전환하는 능력은 아직 인간 해커에게 한참 못 미친다.

이 격차가 유지되는 한, AI는 공격보다 방어에 더 유용한 도구다. 하지만 Anthropic이 "우려스럽다"고 쓴 이유를 잊으면 안 된다. 2건이라도 된다는 건, 0건이 아니라는 뜻이다. 그 격차가 영원히 유지될 거라는 보장은 어디에도 없다.

결국 이 연구가 증명한 건 한 가지다. 지금 이 순간, AI를 방어에 쓰는 쪽이 공격에 쓰는 쪽보다 압도적으로 유리하다. 이 창이 열려 있는 동안 소프트웨어 업계가 얼마나 빨리 움직이느냐가, AI 보안의 미래를 결정할 것이다.

출처